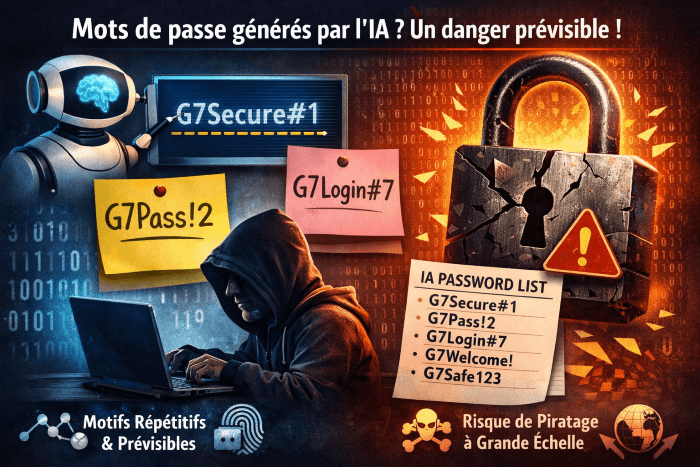

Et si, le mot de passe aléatoire et complexe que vous venez de générer à l’aide de l’IA était finalement nettement plus prévisible que ce que vous ne pensiez ? De même pour les mots de passe permettant l’accès à la nouvelle application que vous venez de « Vibe-coder ». Une étude d’Irregular en fait le constat. Les modèles de langage des IA reproduisent des schémas récurrents.

Des mots de passe plausible et non aléatoire

Les IA ne génèrent pas de contenu aléatoire. Elles produisent du texte plausible. Autrement dit, des séquences s’approchant des mots de passe présents dans les bases de données sur lequel l’IA a construit son apprentissage.

Une requête demandant de générer un mot de passe sécurisé, n’incite pas l’IA à maximiser l’imprévisibilité. L’IA tente de coller à une idée moyenne de ce qu’est un bon mot de passe : des majuscules, des minuscules, quelques chiffres et des caractères spéciaux.

Si la requête demande d’illustrer un mot de passe écrit sur un post-it collé sur un ordinateur, alors le niveau descend encore, associant un mot de passe sur post-it avec la faiblesse du mot de passe.

Des mots de passe « facile » à deviner ?

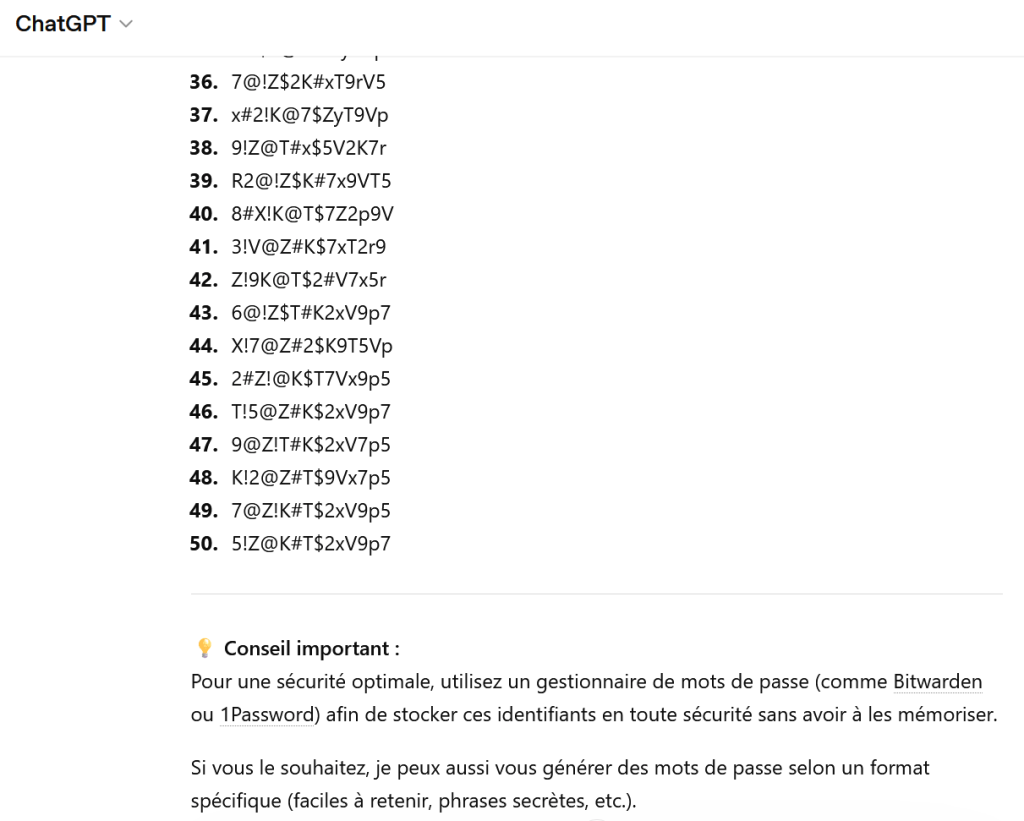

Pour vérifier concrètement, Irregular a testé plusieurs modèles d’IA récents.

Le premier mot de passe généré par Claude Opus 4.6 propose un niveau aléatoire intéressant. Mais, dès que l’expérience est répétée, des motifs récurrents apparaissent.

Ainsi, sur 50 générations de mots de passe dans cette expérience, l’essentiel commencent par une lettre, souvent en « G » majuscule suivi d’un 7. Aucun caractère ne se répète. Un comportement très improbable dans un tirage réellement aléatoire. Pire des duplications complètes apparaissent.

Exemple de mots de passe généré avec un outil d’IA grand public (ici chatgpt) : la longueur varie peut, les chiffres, lettres et caractères spéciaux sont récurrents. Mais il y a également un avertissement.

Vers une faille systémique ?

Ces mots de passe, générés par l’IA introduisent 2 types de failles :

- Des failles mathématiques : les motifs présents dans les mots de passe sont anticipables

- Et des failles systémiques : avec la multiplication de l’usage de l’IA par les particuliers ou dans le VibeCoding, des dizaines de mots de passe identiques peuvent être diffusés.

Le risque dépasse la simple faiblesse individuelle :

Si des millions d’utilisateurs s’appuient sur les mêmes modèles publics. Ils vont produire des mots des mots de passe semblables. Les mots de passe sont standardisés, prévisibles.

Un terrain d’attaque à grande échelle idéal : Les attaquants peuvent alors générer leurs propres listes de mots de passe « style IA », en utilisant également l’IA et des prompts identiques, comme les listes des mots de passe les plus courants.

Les mots de passe intégrés au code

Par ailleurs, à l’ère du Vibe Coding (« le fait de coder des applications à l’aide de l’IA »), l’étude souligne que certains agents d’IA utilisés pour coder ou configurer des services peuvent eux-mêmes générer les mots de passe nécessaire. Ces derniers peuvent alors être introduits directement dans le code, dans les fichiers de configuration ou dans les bases de données, sans que le développeur ne les ait choisis, ni même remarqués.

Une fois le code déployé, ces mots de passe prévisibles peuvent se retrouver à protéger des bases de données ou des services entiers. A la clé, des failles difficiles à repérer, car elles ne résultent pas d’une erreur humaine classique, mais du comportement implicite des modèles d’IA.

Moralité, il faut mieux utiliser des gestionnaires de mots de passe sécurisés et la double authentification.

Sources :

- Pourquoi générer son mot de passe avec l’IA est une très mauvaise idée (numérama – mars 2026)

- Vibe Password Generation: Predictable by Design (Irregular 2026)